Authenticated Encryption - Datensicherheit mit AES-GCM

Vertraulichkeit und Integrität in einem standardisierten Verfahren

Einleitung

Die Verschlüsselung von Daten ist ein grundlegender Bestandteil moderner IT-Systeme. Doch reine Verschlüsselung reicht nicht aus. Neben der Vertraulichkeit muss auch sichergestellt werden, dass Daten nicht manipuliert werden können.

Moderne kryptographische Verfahren kombinieren daher Verschlüsselung und Integritätsschutz in einem einzigen Algorithmus. Diese Verfahren werden als Authenticated Encryption bezeichnet.

Ein besonders weit verbreiteter Vertreter dieser Kategorie ist AES-GCM.

Vertraulichkeit vs. Integrität

Ein klassisches Verschlüsselungsverfahren schützt nur die Vertraulichkeit. Ein Angreifer kann jedoch verschlüsselte Daten manipulieren, zum Beispiel durch:

- Bits verändern

- Blöcke austauschen

- Daten hinzufügen

Wenn das System solche Veränderungen nicht erkennt, kann dies schwerwiegende Folgen haben.

Authenticated Encryption

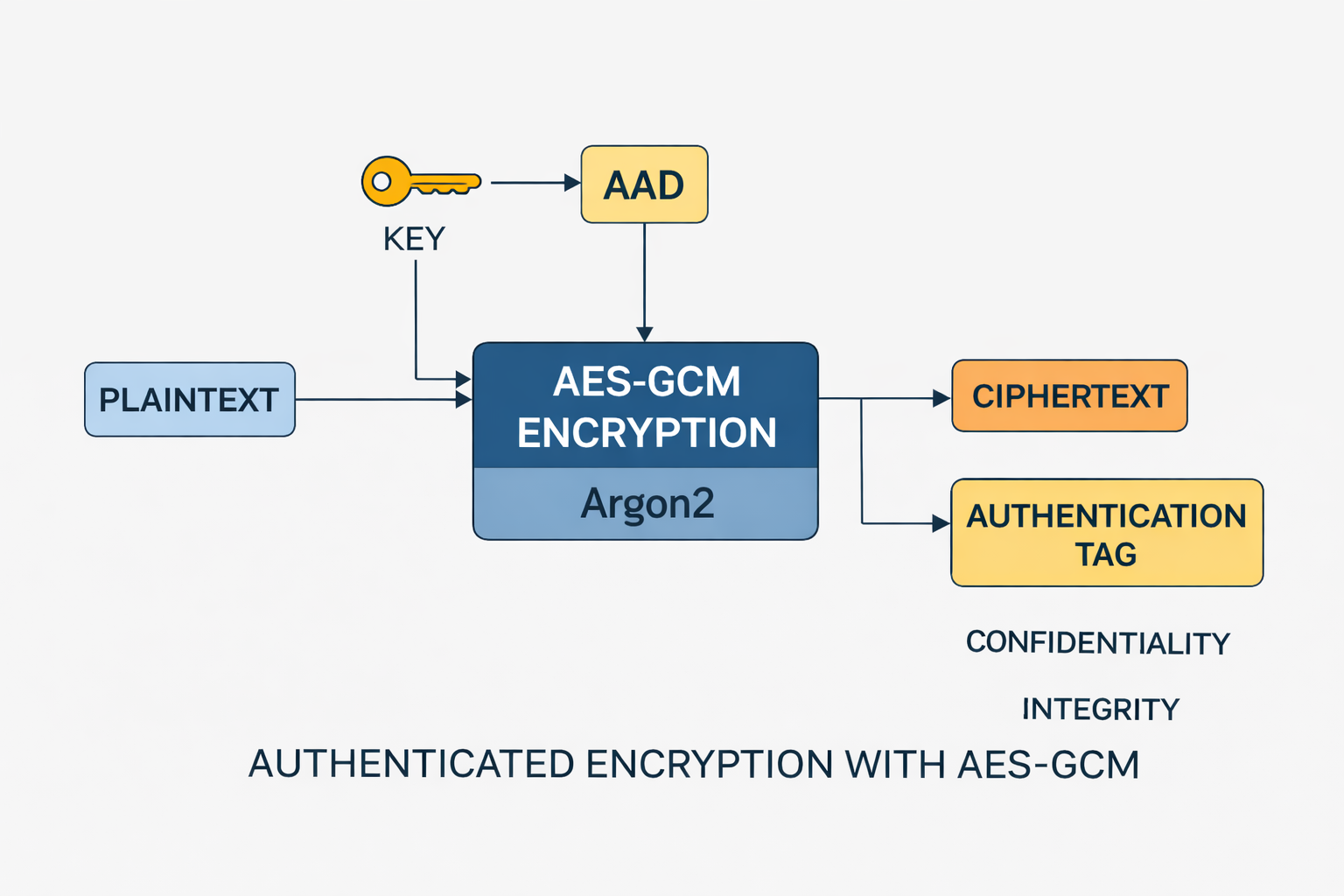

Authenticated Encryption löst dieses Problem, indem es zwei Eigenschaften kombiniert:

- Verschlüsselung der Daten

- Integritätsprüfung

Das Ergebnis ist ein sogenannter Authentication Tag. Wenn dieser Tag nicht korrekt ist, wird die Entschlüsselung verweigert.

AES - der Standard für symmetrische Verschlüsselung

AES (Advanced Encryption Standard) ist heute der weltweit wichtigste Blockchiffre-Algorithmus. Er wurde vom NIST standardisiert und wird in vielen Anwendungen eingesetzt:

- TLS

- VPN

- Festplattenverschlüsselung

- sichere Datenspeicher

AES arbeitet mit Blockgrössen von 128 Bit und verschiedenen Schlüssellängen. Die häufigste Variante ist AES-256.

Sicherheit von AES in Zahlen

Die Sicherheit von AES basiert auf der Schlüssellänge. Besonders relevant ist AES-256.

Ein AES-256-Schlüssel hat:

- 2256 mögliche Kombinationen

- Das entspricht ungefähr 1,16 × 1077 möglichen Schlüsseln

Zum Vergleich: Selbst wenn ein extrem leistungsfähiger Computer 1 Billion (1012) Schlüssel pro Sekunde testen könnte, wäre die Dauer für ein vollständiges Durchprobieren in der Grössenordnung von ca. 3,6 × 1057 Jahren.

Das Alter des Universums liegt bei etwa 13,8 Milliarden Jahren (1,38 × 1010 Jahre) – ein Brute-Force-Angriff auf AES-256 ist damit praktisch unmöglich.

Wo liegt dann das Risiko?

In der Praxis wird AES nicht durch Rechenleistung gebrochen, sondern durch Fehler in der Anwendung.

Typische Schwachstellen:

- Wiederverwendung von Nonces (besonders kritisch bei AES-GCM)

- schwache oder falsch generierte Schlüssel

- unsichere Implementierungen

- Seitenkanalangriffe (Timing, Power Analysis)

- falsche Verwendung von Authenticated Encryption

Besonders bei AES-GCM: Ein wiederverwendeter Nonce kann die komplette Sicherheit zerstören.

Rolle von Quantencomputern

Oft wird gefragt, ob Quantencomputer AES gefährden. Mit dem Grover-Algorithmus halbiert sich effektiv die Sicherheit in der Schlüssellänge: AES-256 entspricht in etwa der Stärke von AES-128 gegenüber einem idealen Quantenangreifer.

Ergebnis: AES-256 gilt auch im Quantenzeitalter weiterhin als ausreichend sicher für praktische Zwecke, sofern die Implementierung stimmt.

Warum AES-GCM heute Standard ist

AES allein schützt nur die Vertraulichkeit. AES-GCM bietet zusätzlich:

- Schutz vor Manipulation (Authentication Tag)

- Schutz vor Replay- und Forgery-Angriffen bei korrekter Nutzung

Deswegen kommt AES-GCM typischerweise vor in:

- HTTPS (TLS 1.2 / 1.3)

- VPNs

- Cloud-Speicher

- modernen APIs

Galois Counter Mode (GCM)

GCM ist ein Betriebsmodus für AES und kombiniert zwei Komponenten:

- Counter Mode: Verwandelt AES in einen schnellen stromchiffre-ähnlichen Algorithmus.

- Galois Field Authentication: Prüft die Integrität über mathematische Operationen in einem Galois-Feld.

Das Ergebnis ist ein 128-Bit Authentication Tag.

Additional Authenticated Data

AES-GCM erlaubt zusätzlich sogenannte AAD. Diese Daten werden nicht verschlüsselt, aber in die Integritätsprüfung einbezogen.

Typische Beispiele sind:

- Metadaten

- Protokollinformationen

- Headerdaten

Wenn diese verändert werden, schlägt die Authentifizierung fehl.

Vorteile von AES-GCM

- hohe Geschwindigkeit

- parallele Verarbeitung

- integrierter Integritätsschutz

- standardisierte Implementierungen

Deshalb wird AES-GCM in vielen modernen Protokollen eingesetzt.

Anwendungen

Authenticated Encryption findet sich heute in vielen Systemen:

- sichere Datenspeicher

- Cloud-Speicher

- Passwortmanager

- Kommunikationsprotokolle

Fazit

AES ist kryptographisch extrem stark; reale Angriffe zielen fast immer auf Implementierungsfehler oder falsche Nutzung. AES-GCM ist sicher, wenn Nonces und Schlüssel korrekt gehandhabt werden.

AES-GCM ist ein leistungsfähiges Verfahren, das Vertraulichkeit und Integrität gleichzeitig gewährleistet. Durch die Kombination aus AES-Verschlüsselung und mathematischer Authentifizierung entsteht ein robustes Sicherheitskonzept für moderne Anwendungen.

Kurz gesagt: AES ist nicht das Problem – die Anwendung entscheidet über die Sicherheit.

Autor: Ruedi von Kryentech

Erstellt am: 06.04.2026 · Zuletzt aktualisiert: 06.04.2026

Fachlicher Stand zum Zeitpunkt der letzten Aktualisierung.