量子コンピュータとセキュリティ:開発者向け耐量子暗号(PQC)

実システムにおける耐量子暗号と実践的PQC移行の技術ガイド

この記事で学べること

量子コンピュータとセキュリティが今日では研究テーマだけでなくアーキテクチャの論点である理由が分かる。

キュビット、Shor、Grover、およびRSA・ECC・AES・ハッシュへの影響の要点を学べる。

耐量子暗号(PQC)の実務的概要、アルゴリズム選定とトレードオフが分かる。

チェックリスト・コード例・統合ポイントを含む具体的なPQC移行の指針が得られる。

目次

なぜ今開発者が動くべきか

RSAやECCなどの古典公開鍵方式は、長期的には量子アルゴリズムで破られる可能性がある。今日古典方式だけで暗号化すると、機密データが将来復号されるリスクがある。これが量子コンピュータとセキュリティの論点である。

重要: 攻撃者はデータを今日傍受し、後から復号できる(harvest now, decrypt later)。

長期間(例:10年以上)守る必要があるデータでは、早いPQC移行が決定的に重要になる。

注: 本稿は技術的だが、アプリ・バックエンド・インフラの開発チーム向けに実務的に書いている。

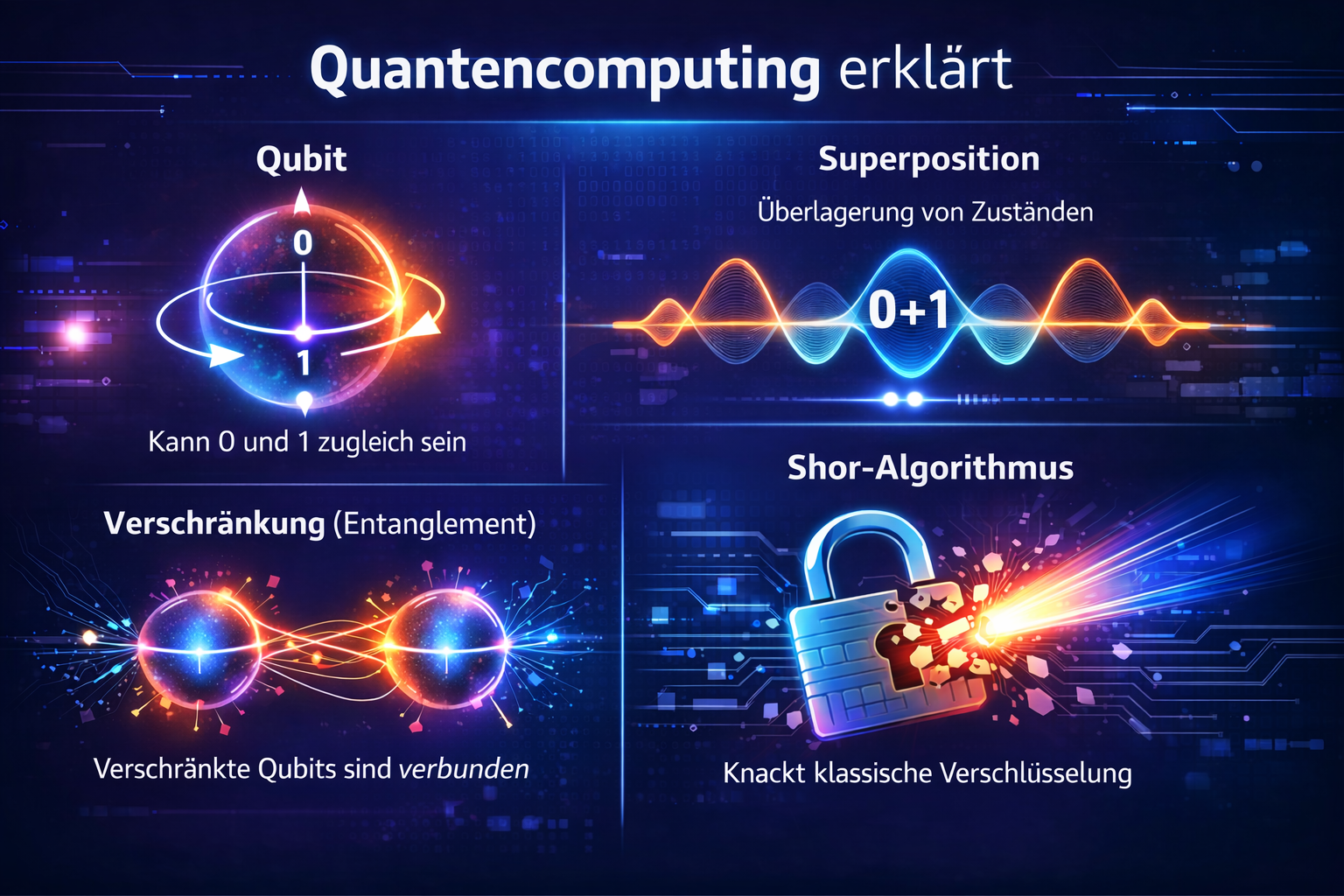

基礎:量子コンピュータが危険な理由

量子コンピュータはトランジスタを速くした古典プロセッサではなく、物理的な計算系である。意図的に粒子の量子力学的状態(電子スピン、超伝導回路、光子など)を使って情報を処理する。

キュビット: 最小情報単位。0と1の重ね合わせ状態を取りうる。

量子ゲート: マイクロ波パルスやレーザーなどの制御操作でキュビット状態を狙って変える。

測定: 測定するまで状態は確定せず、0か1に収束する。

もつれ: 複数キュビットが独立には記述できない共通状態を形成する。

量子ハードウェア上の計算とは、状態を準備し、ゲート列で変換し、測定すること。確率的な測定から信頼できる結果を得るため、多くのアルゴリズムを繰り返し実行する。

実務上中心になるのはデコヒーレンス:ノイズによりキュビットはすぐ情報を失う。誤り訂正、低温、高精度制御が必要であり、この工学上の壁が強力な量子攻撃がまだ広く使えない主因である。

量子コンピュータは量子力学的状態を計算資源として直接使う。キュビットは重ね合わせで複数状態を同時に表現でき、もつれで結合される。

Shorは因数分解と離散対数を古典より効率的に解く。RSA、DH/ECDH、ECDSAが圧力を受ける。Groverは総当たり探索を加速し、対称鍵の実効的強度を下げる。

短い定義:

RSA/ECC: 鍵交換と署名のための非対称暗号。

AES: 対称暗号。十分な鍵長なら頑健。

目安: 長期機密には今日からAES-256と現代的ハッシュを使う。

Shorアルゴリズムが危険な理由

RSAの安全性は、大きな数N = p · qを素因数pとqに

分解することが古典計算機にとって極めて高コストであることに依存する。十分大きな鍵長では

実務上は現実的に不可能に近い。

Shorアルゴリズムは単に計算量を増やすのではなく、

別の数学的戦略でこの問題に取り組む。

因数分解を周期発見問題に帰着させる。

Nの素因数を直接探す代わりに、次の形の関数を考える:

f(x) = a^x mod N

aはNと互いに素な乱択整数である。

この関数は周期的であり、最小のrが存在して

再び同じ状態に戻る:

a^r ≡ 1 mod N

このrが求める周期である。アルゴリズムの核心はここにある:

この周期が分かれば、Nの因数を高い確率で計算できる。

重要: Shorアルゴリズムは大きな数を直接素因数分解しない。

まず周期を求め、そこから素因数を導出する。

周期から因数が得られる仕組み

見つかった周期rが偶数で、a^(r/2)が自明でないとき、

最大公約数を使って因数の候補を計算できる:

gcd(a^(r/2) - 1, N)

gcd(a^(r/2) + 1, N)

これらの式がNの非自明な約数を与えれば素因数分解は成功した。

このステップは数学的にエレガントで、

モジュラー指数関数の構造から素数についての情報を直接得られる。

なぜ古典では難しいか

数体ふるい(number field sieve)などの古典因数分解は 鍵長に対して非常に不利にスケールする。RSA-2048では実質的に手に負えない労力になる。 問題は1ステップが難しいのではなく、探索空間が巨大なことである。

周期の発見も古典機械では効率的に解けない。 ここで量子力学が入る:量子計算機は多数の状態を重ね合わせで同時に処理し、 量子フーリエ変換(QFT)で周期性を可視化できる。

Shorアルゴリズムの流れ(簡略)

Nと互いに素な数aを選ぶ。f(x) = a^x mod Nを多くの状態で並列に評価する。- 量子フーリエ変換で周期情報を抽出する。

- 測定結果から周期

rを再構成する。 rを使ってNの非自明な因数を計算する。

量子フーリエ変換(QFT): フーリエ変換の量子版であり、量子状態の周期的構造を効率的に検出できる。

RSAとECCにとってなぜ致命的か

RSAは因数分解、ECCと古典Diffie–Hellmanは離散対数問題に依存する。 Shorアルゴリズムは両方の問題クラスを効率的に攻撃できる。危険なのは古典攻撃を 少し速めるだけでなく、問題の計算量クラスそのものを変える点である。

開発者への含意: 十分に大きく誤り訂正された量子計算機が実現すれば、RSA、ECDSA、ECDHなどの方式の安全性は長期的に安定しない。

要点: Shorは今日実質解けない問題を、原理的には効率的に解ける問題へ変える。

そのため公開鍵方式には耐量子暗号が必要になる。

時間軸の現実的な見積り

大規模本番系への実用的量子攻撃の正確な日付はない。広く意味のある不確実性はおおよそ10〜20年で、特殊シナリオではより早い部分リスクもありうる。

- 技術進展は速いが、ハードウェアは依然として難しい。

- 標準と移行経路はすでに定義されている(NIST、CNSA)。

- 安全な移行のリードタイムは通常、1つのリリース周期より長い。

耐量子暗号:標準と選定

耐量子暗号(PQC)は古典計算機上で動作し、現時点の知識では既知の量子攻撃に耐えるアルゴリズムを指す。チームには今からアーキテクチャとプロトコルをアルゴリズム交換可能にしておくことが求められる。

| アルゴリズム | 種類 | 用途 | オーダー | 推奨 |

|---|---|---|---|---|

| ML-KEM (Kyber) | KEM | 鍵交換 | 鍵/暗号文 おおよそ1〜2 kB | ハイブリッドTLSの主候補 |

| ML-DSA (Dilithium) | 署名 | コード署名、証明書 | ECDSAより署名が大きいことが多い | 広く計画し早期に試験 |

| Falcon | 署名 | 性能重視の署名 | よりコンパクトだが複雑 | 選択的に評価 |

| SPHINCS+ | ハッシュ署名 | 高保証の署名シナリオ | 署名・鍵が非常に大きい | 特殊ケース向け |

| HQC | KEM | 代替・バックアップ | 中程度のオーダー | ポートフォリオの予備として |

値は意図的に粗い。具体パラメータは安全レベルと実装に依存する。

古典方式への意味

古典公開鍵方式への影響は劇的である:十分能力のある量子計算機はRSA-2048やECCを「やや速い」だけでなく根本的に効率的に攻撃しうる。NISTの説明は印象的で、古典計算機に数十億年かかる作業が、暗号学的に意味のある量子機では数時間〜数日に縮む可能性がある。

対称暗号の方がましである:AESは既知の量子アルゴリズムで直接破られないが、Groverにより実効安全性はおおよそ元の探索空間の平方根に下がる。簡略化すると、量子攻撃下でAES-256は約128ビット相当の強度に見え、依然として強い。AES-128の余裕は小さい。長期保護のためNISTとNSAは公開鍵にPQCを、AES-256およびSHA-384/512との組み合わせを推奨する。

RSA / ECC: 量子攻撃に対して将来性がない。

AES: 引き続き使えるが長期にはAES-256を優先。

ハッシュ: SHA-256は実用的。SHA-384/512は余裕が大きい。

前方秘匿性: 過去のセッション保護のために依然必須。

計算量の比較:古典対量子

古典攻撃と量子攻撃の決定的な違いは速度だけでなく、 根底にある問題の計算量クラスである。

鍵長に対して計算コストが非常に速く増える—通常は指数的または準指数的—場合、 アルゴリズムは実用的に安全とみなされる。今日の暗号はそれに依存している。

RSAの因数分解

RSAの安全性は、大きな数N = p · qを因数分解する難しさに基づく。

古典(数体ふるい):

準指数複雑度:

L_N[1/3, (64/9)^(1/3)] ≈ exp((ln N)^(1/3) · (ln ln N)^(2/3))

要約:この式は古典因数分解の労力が非常に速く増えることを表す。RSA鍵を少し伸ばすだけでも実行時間は激増する。

意味: Nは因数分解対象。L_N[...]はNFSコストの略記。

成長は極めて速い。鍵長のわずかな増加でも計算コストは桁違いに増える。

量子(Shorアルゴリズム):

多項式複雑度:

O((ln N)^3)

要約:コストは問題サイズに対して多項式にしか増えない。Shorは原理的にRSA/ECCを古典法よりはるかに効率的に攻撃しうる。

O(...)の意味: ビッグオー記法は漸近的な増加を表し、定数倍(2倍・10倍など)は無視する。

これが決定的な違いである:

- 古典: コストが極めて速く増える → 実質不可能

- 量子: コストの増加は穏やか → 実現可能になりうる

要点:

準指数から多項式への移行は、攻撃を「不可能」から「現実的」へ変える。

対称暗号(AES)

AESのような対称方式はShorではなく Groverアルゴリズムの影響を受ける。

- 古典: コスト = 2n

- 量子(Grover): コスト ≈ 2n/2

したがって:

- AES-128 → 実効的に約64ビット相当(リスク高い)

- AES-256 → 実効的に約128ビット相当(依然強い)

解釈:

Groverは実効安全性を半分にするが、完全には破壊しない。

ハッシュ関数

ハッシュも影響を受けるが、深刻度は低い:

- 原像攻撃:2n → 2n/2

- 衝突攻撃は ~2n/2のまま

よって:

- SHA-256 → 弱化するがまだ使える

- SHA-384 / SHA-512 → 長期には推奨

なぜこの差が重大か

現代暗号はある問題が効率的に解けないという仮定に立っている。

量子計算機はその仮定を変える:

- 因数分解 → 効率的に解ける

- 離散対数 → 効率的に解ける

多くの運用中システムの数学的根拠が崩れる。

結論:

違いは「速いハードウェア」ではなく 根本的に異なるアルゴリズム効率である。

格子ベース暗号が耐量子とみなされる理由

Kyber(ML-KEM)やDilithium(ML-DSA)などの現代的PQCは、 因数分解や離散対数ではなく、線形代数の問題—より正確には格子—に基づく。

格子は高次元空間に規則的に並んだ点の格子とイメージできる。 各点は基底ベクトルの線形結合である。

核となる考え:ノイズ付き方程式での計算

多くのPQCの背後にある中心問題は 誤り付き学習(LWE)である。

線形系に意図的にノイズを加える:

b = A · s + eA→ 既知の行列s→ 秘密ベクトル(鍵)e→ ランダムなノイズ(小さな誤差)

目標はAとbから秘密ベクトルsを復元することである。

なぜ難しいか

ノイズがなければ普通の線形系で簡単に解ける。 ノイズが問題を不安定にする:

- 小さな誤差が各方程式を歪める

- 妥当に見える解が多数ある

- 探索空間が巨大になる

幾何学的には、ノイズのかかった目標に「十分近い」格子点を見つけることに相当する。

直感:

正確な点を求めたいが、得られる手がかりはわずかにずれている。 その不正確さが問題を極めて難しくする。

なぜ量子計算機は(現時点で)助けにならないか

因数分解のような問題にはShorによる効率的な量子アルゴリズムがある。 LWEのような格子問題には、現時点ではそれに相当するものはない。

既知の最良の攻撃—古典も量子も—は依然として非常に高い労力を要する。

- 多項式時間の解法は知られていない

- 攻撃は指数的または準指数的のまま

- パラメータは意図的に大きくできる

要点:

格子ベース暗号は量子攻撃下でも難しいままである。 「Shor相当」が存在しないからである。

LWEから実スキームへ(Kyber / Dilithium)

実運用では最適化された変種が使われる。例:

- Ring-LWE(RLWE)

- Module-LWE(MLWE)

これらは安全性の仮定を根本的に変えずに、メモリを抑え効率を上げる。

- Kyber → module-LWEベース(鍵交換)

- Dilithium → これも格子ベース(署名)

なぜデータ量が増えるか

PQCの欠点の一つはペイロードが大きいことである:

- 公開鍵が大きい

- 暗号文が大きい

- 署名が大きい

RSAやECCの単一整数の代わりに、多数のベクトルや行列を保持する必要がある。

簡単な例(大いに単純化)

最小限のスケッチは次のようになる:

# 大いに単純化 — 説明用のみ

import numpy as np

A = np.random.randint(0, 100, (3,3))

s = np.random.randint(0, 10, (3,1))

e = np.random.randint(-1, 2, (3,1)) # 小さなノイズ

b = A @ s + e

print("A:", A)

print("b:", b)

# 攻撃者は A と b のみ → s の復元は難しい重要:

この例は大いに単純化している。実スキームは大きな次元、 剰余演算、慎重に選ばれたパラメータを用いる。

開発者がこれに賭けるべき理由

- 効率的な量子攻撃は知られていない

- NISTによる標準化

- 実システムへの統合がすでに可能

開発者にとっての意味: 公開鍵暗号の将来は、格子ベースである可能性が非常に高い。

量子計算機による具体的攻撃シナリオ

量子の脅威は理論だけではない。 多くのシステムはすでに実リスクにさらされている—特に 「今収集し、後で復号」からである。

攻撃シナリオ1:記録されたTLS接続

攻撃者は今日、HTTPSトラフィックなど暗号化接続を記録する。

- 2026:TLSハンドシェイクがRSAまたは古典ECDHを使用

- 攻撃者は全トラフィックを保存

- 2035年以降:量子計算機が利用可能

- → 事後的な復号が可能になる

問題:

安全性は時間限定であり、永続的ではなかった。

今日は安全に見えても、将来には機密性が完全に失われうる。

攻撃シナリオ2:前方秘匿の欠如

前方秘匿がなければリスクはさらに高い。

- サーバーが静的RSA鍵を使用

- 攻撃者が後から秘密鍵を入手

- → 過去の接続すべてが復号可能

前方秘匿:

各セッションで新しい一時鍵を使う。

ただし: 前方秘匿は、鍵交換そのものに対する量子攻撃からは守らない。

攻撃シナリオ3:署名とソフトウェア更新

デジタル署名は今日、ソフトウェア更新、ファームウェア、コンテナイメージを保護している。

- コードはECDSAで署名される

- 公開鍵は公開されている

- 量子計算機が秘密鍵を計算

- → 攻撃者は有効な署名を偽造できる

帰結:

改ざんされた更新が信頼できるように見える。

特に影響を受けるのは:

- IoT機器

- 産業システム

- ソフトウェアサプライチェーン

攻撃シナリオ4:VPNと長寿命鍵

多くのVPNは長寿命の鍵や証明書を使う。

- 攻撃者は暗号化トラフィックを記録

- 鍵は後から破られる

- → 通信全体が再構成可能

特に重大:

- 政府通信

- 企業秘密

- 医療データ

攻撃シナリオ5:PKIインフラ

公開鍵インフラは信頼できる証明書に依存する。

- ルートCAがRSAまたはECCを使用

- 量子計算機が秘密鍵を侵害

- → 証明書チェーン全体が信頼できなくなる

最悪の場合:

攻撃者は任意の証明書(例:HTTPS用)を発行できる。

なぜこれらのシナリオが今日すでに重要か

決定的な要因はデータの寿命である。

- 短命データ → リスク低い

- 長期機密データ → リスク高い

重大データの例:

健康記録、契約、産業秘密、政府通信

開発者への結論

最大の危険は明日の攻撃ではなく 移行の遅れである。

- 攻撃者は今日データを集める

- 攻撃は将来起こる

要点:

データを保護しなければならない期間が、実用的量子計算機が現れるまでの 想定より長いなら、PQCは今日すでに必要である。

ポスト量子暗号の性能とトレードオフ

ポスト量子暗号はRSAやECCの単純な差し替えではない。 性能、メモリ、ネットワークに実際の影響がある。

サイズ比較:古典対PQC

| 方式 | 公開鍵 | 署名 | コメント |

|---|---|---|---|

| ECDSA | ~32 bytes | ~64 bytes | 非常にコンパクト |

| Dilithium | ~1–2 kB | ~2–3 kB | はるかに大きい |

| Kyber | ~1–2 kB | ~1–2 kB(暗号文) | 鍵交換用 |

サイズの差はプロトコルとストレージ要件に直接影響する。

目安: PQC鍵は古典鍵の典型的に10〜100倍の大きさである。

TLSとネットワークへの影響

大きな鍵と署名は次をもたらす:

- TLSハンドシェイクの肥大化

- パケット数の増加

- 接続確立レイテンシの上昇

例:

- ECDSA証明書 → 数百バイト程度

- Dilithium証明書 → 数キロバイト

特に影響しうるのは:

- モバイルネットワーク

- IoT機器

- 高頻度API

CPUと計算コスト

PQCが常に遅いわけではない—コストの配分が異なる:

- 鍵生成 → しばしば高コスト

- 署名 → 中程度

- 検証 → 古典方式より速い場合もある

つまり:

- 検証が多いサーバーは部分的に恩恵がある

- 低CPU端末は負荷が大きくなりうる

メモリとインフラコスト

大きな鍵は追加要件を課す:

- 鍵とバッファ用のRAM増

- PKIでの証明書サイズ増

- データベース容量増

移行としてのハイブリッド暗号

実務では今日、ハイブリッドが一般的である:

- 古典(例:X25519)

- +

- PQC(例:Kyber)

両方の鍵を組み合わせ、両方の脅威モデルに対して安全性を確保する。

利点: 既存システムとの互換性

欠点: ペイロードがさらに大きくなり実装も複雑

典型的な実務上の誤り

- 性能テストなしでPQCを導入

- ハンドシェイクサイズを過小評価

- フォールバック戦略がない

- 暗号アジリティを無視

エンジニアリング上の推奨

- 常にベンチマーク(TLS、API、負荷)

- まずステージングでハイブリッドを試す

- 帯域とレイテンシを測定

- メモリ使用量を監視

要点:

PQCはセキュリティに必要だが、実コストがある。 良いアーキテクチャが、そのコストを管理可能に保つかどうかを決める。

脅威モデル:誰が攻撃し、何が現実的か

誰に対して防御するかが分からなければ、セキュリティ判断は意味をなさない。 量子の文脈では、攻撃者は能力・時間軸・資源で大きく異なる。

攻撃者の類型

1. 受動的攻撃者(トラフィック取得)

最も単純だがしばしば過小評価される相手:

- 暗号化トラフィックを記録

- 能動的に干渉しない

- 将来の復号能力を待つ

リスク:

「今収集、後で復号」—今日データを集め、後で復号する。

この攻撃者は今日すでに現実的である(例:インターネットバックボーン、国家レベル)。

2. 能動的攻撃者(MITM)

能動的攻撃者は接続を操作できる:

- 中間者攻撃

- 弱いアルゴリズムの強要

- 実装バグの悪用

量子計算機があれば、この攻撃者はさらに:

- 鍵を再構成

- 接続を能動的に復号

3. 国家レベルの相手(高度な敵対者)

量子の文脈で最も重要な相手:

- 大規模な計算資源

- データを何年も保存できる

- 将来の技術へのアクセス

現実:

最初の実用的量子攻撃は、国家レベルから来る可能性が非常に高い。

攻撃対象

すべてのデータが同じように重大ではない。重要なのは保護期間である。

- 短期(分〜日): リスク低い

- 中期(月〜年): リスク中程度

- 長期(10年以上): リスク高い

重大データ:

健康データ、契約、産業秘密、政府通信

いつ本当にPQCが必要か

開発者向けの単純な判断規則:

if (protection_lifetime > time_until_quantum_computer):

deploy PQC now

else:

plan migration「量子計算機までの時間」は意図的に曖昧—計画を難しくするのはそれである。

典型的な誤解

- 「量子計算機はまだ遠い」 → 移行には思ったより時間がかかる

- 「うちのデータは価値がない」 → 過小評価されがち

- 「前方秘匿で十分」 → すべてのシナリオをカバーしない

実務でのリスク評価

現実的なモデルは複数要因を組み合わせる:

- データの価値

- 保護期間

- 攻撃者の能力

- システムの露出(インターネット、社内、IoT)

結果:

- 高リスク: 直ちにPQC/ハイブリッドを導入

- 中リスク: 移行を準備

- 低リスク: 監視し計画

要点:

量子計算機に対する安全性はゼロかイチではない。 時間、データの価値、攻撃者の問題である。

実装:理論からプロトタイプへ

ポスト量子暗号は研究テーマにとどまらず、すでにライブラリ、テスト環境、初期統合で利用可能である。 開発者には例を正しく分類することが重要である:

- 教育的例 は数学的原理を説明する

- PoC例 はAPIと流れを示す

- 統合例 はPQCがTLS、サービス、インフラにどう収まるかを示す

重要: 以下のコードブロックは意図的にそのまま本番投入できる解ではない。

概念、APIの挙動、統合ポイント、典型的な移行手順を具体化する。

教育的例:LWEの核となるノイズ付き線形方程式

以下のコードは実際の暗号ライブラリではない—格子スキーム背後の数学の 単純化した図にすぎない。 小さなノイズを持つ線形系が、なぜ突然復元しにくくなるかを示す。

import numpy as np

# 教育的例:大いに単純化

# A = 公開行列

# s = 秘密ベクトル

# e = 小さなノイズ

# b = 観測値

A = np.random.randint(0, 100, (3, 3))

s = np.random.randint(0, 10, (3, 1))

e = np.random.randint(-1, 2, (3, 1))

b = A @ s + e

print("公開行列 A:")

print(A)

print("観測ベクトル b:")

print(b)

# 攻撃者はここでは A と b のみを知る。

# ノイズがなければ、s は容易に計算できる。

# 余分なノイズが復元をはるかに難しくする。文脈: この例は「構造 + ノイズ = 難問題」だけを示す。

実際のPQCは剰余演算、多項式、大きな次元、慎重に選ばれたパラメータを用いる。

PoC:liboqsによるPythonでのポスト量子KEMと署名

この例はliboqsを用いた最小限の概念実証である。 耐量子の鍵交換と署名の基本フローを理解するのに役立つ:

- 鍵ペアの生成

- 共有秘密のカプセル化とデカプスル化

- メッセージの署名と検証

このようなテストは、バックエンド、セキュリティゲートウェイ、社内ツールチェーンの 初期評価段階で特に有用である。

import oqs

# -----------------------------

# 1) KEM / 鍵交換

# -----------------------------

# 目標:双方が共有秘密を直接送らずに導出する。

with oqs.KeyEncapsulation("Kyber768") as kem_alice:

public_key = kem_alice.generate_keypair()

# 相手が公開鍵で共有秘密をカプセル化

ciphertext, shared_secret_enc = kem_alice.encap_secret(public_key)

# 元の側が再度デカプスル化

shared_secret_dec = kem_alice.decap_secret(ciphertext)

assert shared_secret_enc == shared_secret_dec

print("KEM OK: 共有秘密が一致")

# -----------------------------

# 2) 署名 / 真正性

# -----------------------------

# 目標:メッセージに署名し、真正性と完全性を検証可能にする。

with oqs.Signature("Dilithium5") as sig:

public_sig_key = sig.generate_keypair()

message = b"機密メッセージ"

signature = sig.sign(message)

valid = sig.verify(message, signature, public_sig_key)

print("署名は有効:", valid)文脈: ローカルテスト、API理解、初回性能測定に適する。

未表示: 安全な鍵取扱い、永続ストレージ、HSM統合、エラー処理、ログ、ライフサイクル管理。

統合例:CIRCLによるGoでのPQC

同じ考え方をGoで—サービス、ゲートウェイ、セキュリティコンポーネントで 既存バックエンドへ早期にPQCを組み込みたい開発者向け。

package main

import (

"bytes"

"crypto/rand"

"fmt"

"github.com/cloudflare/circl/kem/kyber/kyber1024"

)

func main() {

// KEM用の鍵ペアを生成

pub, priv, err := kyber1024.GenerateKeyPair(rand.Reader)

if err != nil {

panic(err)

}

// 「送信」側が共有秘密をカプセル化

ct, ssEnc := pub.Encapsulate(rand.Reader)

// 「受信」側が共有秘密をデカプスル化

ssDec := priv.Decapsulate(ct)

if !bytes.Equal(ssEnc, ssDec) {

fmt.Println("エラー: 共有秘密が一致しない")

return

}

fmt.Println("KEM OK: 共有秘密が一致")

}文脈: 純粋な数学デモより実サービス統合に近い。

典型的な次のステップ: ベンチマーク、負荷テスト、エラーパス、設定管理、ハンドシェイクやセッション論理への組み込み。

統合例:ラボまたはステージングでのハイブリッドTLS

PQC移行はアプリケーション層から始まることは少なく、しばしばトランスポート暗号から始まる。 妥当な第一歩は、古典とポスト量子を並行評価する ハイブリッドTLSテスト環境である。

以下は本番ロールアウト全体ではなく、典型的な ラボ/ステージングのアプローチである:

- PQC拡張付きOpenSSLを確認

- ハイブリッドグループを設定

- 接続確立と相互運用性をテスト

# 利用可能なプロバイダを一覧

openssl list -providers

# 例:PQCプロバイダ(例:oqsprovider)が読み込まれるようOpenSSL設定を指定

export OPENSSL_CONF=/etc/ssl/openssl.cnf

# テスト環境でハイブリッドグループとPQ対応TLS設定を試す。初回接続テスト用の最小限のPythonクライアントの例:

import ssl

import socket

# 強いTLSコンテキスト

context = ssl.create_default_context()

context.set_ciphers("TLS_AES_256_GCM_SHA384")

# 任意:ローカルで利用可能ならハイブリッドグループを有効化

# 注:構文と利用可否はビルドに強く依存

# context.set_ecdh_curve("X25519:MLKEM768")

with context.wrap_socket(socket.socket(), server_hostname="example.com") as conn:

conn.connect(("server.example.com", 8443))

conn.send(b"GET / HTTP/1.0\r\nHost: example.com\r\n\r\n")

response = conn.recv(4096)

print(response.decode(errors="ignore"))文脈: ハイブリッドTLS評価を技術的に準備する方法を示す。

本番ではさらに必要: クライアント互換テスト、証明書戦略、監視、負荷テスト、ロールバック経路、OpenSSL/プロバイダの版確認。

PQCコードでテストすべきこと

PQCプロトタイプの価値はライブラリを動かしただけではなく、狙った技術テストにある。

- APIの安定性: ライブラリやパラメータ名はどう変わるか

- 性能: CPU時間、RAM、レイテンシ

- ハンドシェイクサイズ: 鍵、暗号文、証明書はどれだけ増えるか

- エラーパス: 未対応のグループや版では何が起きるか

- 相互運用性: クライアント、サーバー、プロキシ、LBは連携するか

実務上の規則: 良いPQCプロトタイプは「動くか」だけでなく「実システムにどう収まるか」に答える。

チーム向けPQC移行チェックリスト

成功するPQC移行は、一度に全アルゴリズムを差し替えることから始まらない。 整理された棚卸しと管理されたロールアウト計画から始まる。 このチェックリストは開発者、アーキテクト、インフラチーム向けである。

| ステップ | 技術的に重要な理由 | 典型的な成果物 | 具体的な行動 |

|---|---|---|---|

| 1. 暗号の棚卸し | RSA/ECC依存をすべて把握して初めて移行を現実的に計画できる。 | TLS設定、証明書、SSH鍵、署名経路、JWT/トークン鍵 | アルゴリズム、鍵長、配置場所ごとに暗号コンポーネントを文書化する。 |

| 2. データ分類 | 移行の圧力は保護期間とデータ価値に依存する。 | 個人データ、契約、テレメトリ、バックアップ、ログ、秘密 | 保護期間で分類し、10年以上の機密が必要なデータを優先する。 |

| 3. 暗号アジリティ | 差し替え可能なアルゴリズムがなければ、後の変更は高コストでエラーになりやすい。 | 設定ファイル、暗号抽象化、ポリシー層 | アルゴリズム、パラメータ、プロバイダを設定または明確なインタフェースで交換可能にする。 |

| 4. ハイブリッド・パイロット | ハイブリッドは移行リスクを下げ、早期に相互運用の経験を得られる。 | ハイブリッドTLS、テスト証明書、PQC対応クライアント/サーバー | ステージングまたはラボで、まずX25519 + ML-KEMまたは古典+PQCを並行試験する。 |

| 5. 鍵管理 | PQCはアルゴリズムだけでなく、鍵の保管、ローテーション、ライフサイクルにも影響する。 | HSM、TPM、PKI、シークレット管理、有効期限 | 鍵ローテーション、有効期間、バックアップ/復旧、HSM/TPM戦略を更新する。 |

| 6. 性能と互換性テスト | 大きな鍵と署名はレイテンシ、メモリ、ネットワークに影響する。 | ハンドシェイク時間、パケットサイズ、CPU負荷、RAM、クライアント互換 | 負荷下、モバイルクライアント、プロキシ背後でPQCをベンチマーク・テストする。 |

| 7. ロールアウト計画 | フォールバックと監視がなければ、暗号変更はすぐ運用リスクになる。 | フィーチャーフラグ、デプロイ段階、可観測性、ロールバック経路 | 段階的ロールアウトを定義し、フォールバックを用意し、エラー・レイテンシ・相互運用を監視する。 |

実務上の規則: PQC移行は単一チケットではなく、多段階のインフラとアーキテクチャのプロジェクトである。

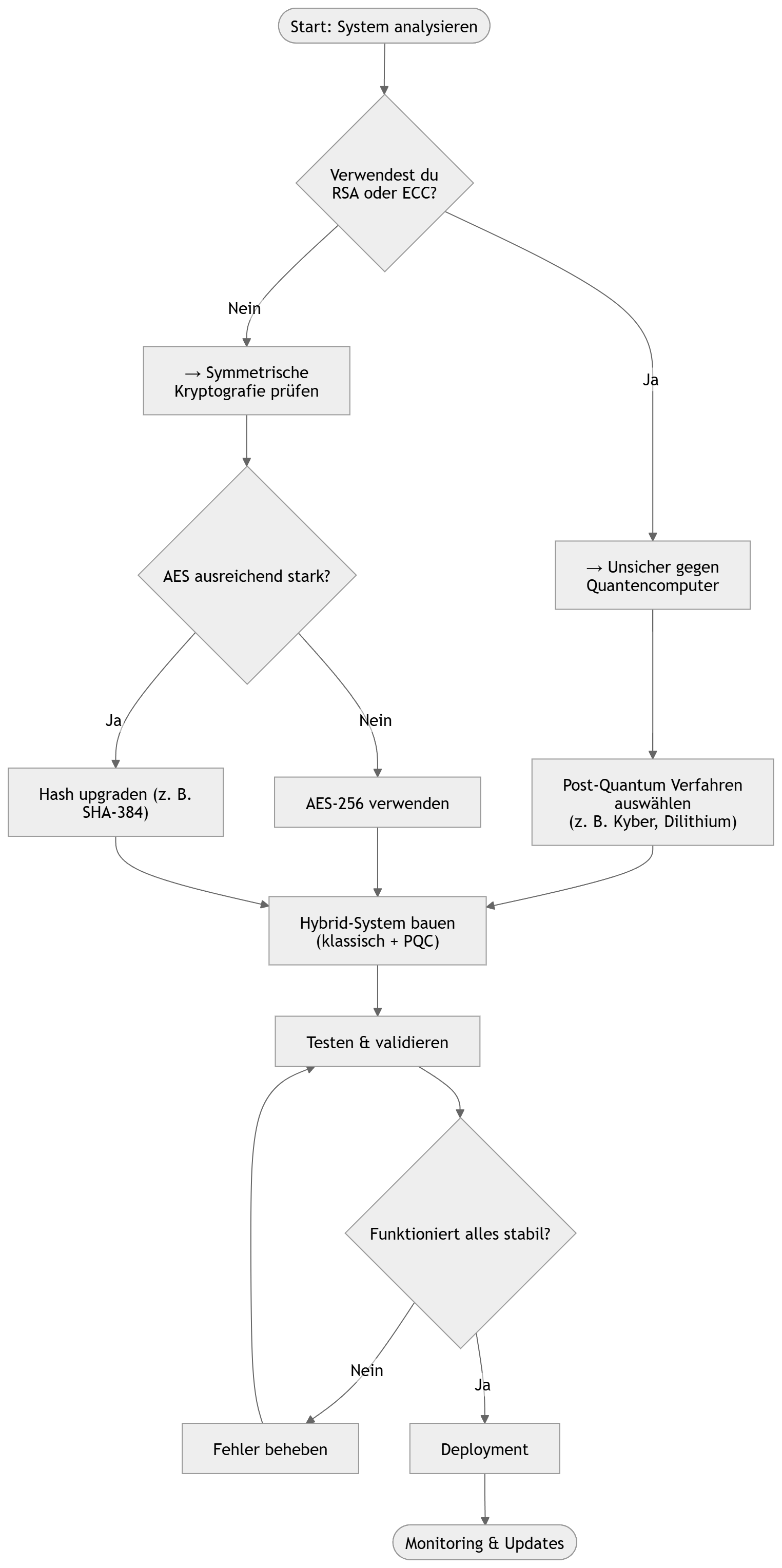

移行フロー(図)

整理された移行の典型的な順序:可視化し、リスクを優先し、 ハイブリッド方式を試し、制御された形で展開する。

フローの読み方:

分析: まずシステム内でRSA、ECC、古典証明書、古典署名がどこに現れるか明確にする。

評価: どのデータと接続が即時対応を要するか—特に保護期間が長いもの—を決める。

強化: 対称方式をAES-256やSHA-384/512など堅牢なパラメータへ引き上げる。

導入: PQCを盲目的に展開せず、まずハイブリッドで古典とポスト量子を並行させる。

検証: 本番前に相互運用性、性能、エラーパスをテストする。

運用: その後に監視、フィーチャーフラグ、明確なロールバック経路で制御されたロールアウト。

何もしなかったら?

PQC戦略を省略することは、将来の暗号リスクだけでなく アーキテクチャと運用上のリスクも意味する。

機密性リスク: 長期機密でなければならないデータは今日取得され、より強い敵対者や将来の量子計算機で後から復号されうる。

運用リスク: 移行開始が遅すぎると、PKI、クライアント、ゲートウェイ、API、証明書チェーン、プロセス全体に時間的圧力がかかる。

アーキテクチャリスク: 暗号アジリティがなければ、後のアルゴリズム変更は高コストで壊れやすく、テストも難しい。

したがって最も危険な誤りは今日古典方式を動かしていることではなく、 きれいなアーキテクチャなしに時間的圧力下で移行しなければならなくなるまで先延ばしすることである。

結論と開発者への次のステップ

量子計算機はもはや抽象的な未来の話ではなく、現代システムの暗号計画における 実在の要因である。真の危険は明日すべての暗号が破られることではなく、 公開鍵方式に対する今日の前提が長期的に安定しないことである。

技術的には差は根本的である: RSAやECCのような古典暗号は、古典計算機にとって実質解けない問題に基づく。 Shorのような量子アルゴリズムはその前提を変える。同時に、ML-KEMやML-DSAのような ポスト量子方式は、古典ハードウェア上で耐量子の代替が今日実装可能であることを示す— 鍵サイズ、署名サイズ、ネットワークオーバーヘッド、統合労力には現実的なトレードオフがあるが。

開発者とアーキテクトにとっての意味は: 最優先は全システムの即時再構築ではなく、暗号アジリティを構築することである。 アルゴリズムを差し替え可能にし、ハイブリッドを試し、鍵ライフサイクルをきちんと管理し、 重要なデータフローを把握することが、制御されたPQC移行の土台になる。

実務上の要点:

公開鍵暗号は長期的に置き換えるかハイブリッド化する必要がある。

対称方式は引き続き使えるが、AES-256やSHA-384/512のような強いパラメータを使うべきである。

重要なのはパニックではなく、早期の技術的準備である。

したがって最も妥当な次のステップは明確である:

- 既存の暗号依存を棚卸しする

- 長期保護が必要なデータを特定する

- ステージングでハイブリッドPQCのプロトタイプを作る

- 性能、相互運用性、ロールバック経路をテストする

これらを今日始めることで将来のリスクを減らし、 組織が極度の時間的圧力下で後から移行しなければならない事態を避けられる。

出典と注記

本記事の推奨事項は、NIST、NSA/CNSA、BSI、IETF、Open Quantum Safeエコシステムの公開ガイダンスに沿っている。

ライセンス注: コード例はオープンソースライブラリに依存する(例:liboqs: MIT、CIRCL: BSD-3-Clause)。例は説明のため単純化している。本番利用にはセキュリティレビュー、HSM戦略、鍵ライフサイクル管理、定期更新が必要である。

著者: Ruedi von Kryentech

作成: 2026年4月6日 · 最終更新: 2026年4月6日

技術的内容は最終更新時点のものである。